Mit Woltlab kann kann ich dir leider nicht weiterhelfen. Je nachdem ob du den Quellcode der Software besitzt, könntest du ja selber einen Blick in relevant scheinende Code Abschnitte werfen. Ansonsten könnte ich mir vorstellen, dass die Damen und Herren von Woltlab dir da auch Fragen beantworten können.

DOM ist die Abkürzung für Document Object Model und ist im Prinzip eine Listenansicht verschiedener Objekte. Jedes HTML Element ist beispielsweise ein eigenes Objekt. Mithilfe des Modelles kann man relativ einfach auf z.B. HTML Elemente zugreifen um deren Wert zu ändern.

Vielleicht lässt sich das an folgendem Beispiel ein wenig leichter darstellen:

Stell dir ein HTML Formular vor:

um in Javascript auf dieses Element referenzieren zu können (um dir den Wert "foo" zu holen"), kannst du folgendermaßen vorgehen:

Du hast damit ein neues Objekt namens "value" im DOM angelegt, das dem Wert deines Eingabefeldes entspricht.

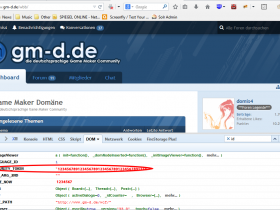

Nun ist es möglich, dass deine Session hier irgendwo im DOM liegt. Als einfacher Wert, wie unsere "value" Variable. Mittels dem Firefox Plugin "Firebug" ist es dir übrigens möglich den DOM relativ schick anzusehen. Im Falle von gm-d (das ja auch auf Woltlab basiert) gibt es Beispielsweise ein "Securetoken" im DOM. Es ist gut möglich, dass dieser, deiner gehashten ID entspricht. Ich habe mal einen Screenshot präpariert (ist natürlich nicht mein Token, sondern eine einfache Zahlenfolge)

Wie bereits gesagt, selber nachgucken oder Woltlab direkt fragen

DOM ist die Abkürzung für Document Object Model und ist im Prinzip eine Listenansicht verschiedener Objekte. Jedes HTML Element ist beispielsweise ein eigenes Objekt. Mithilfe des Modelles kann man relativ einfach auf z.B. HTML Elemente zugreifen um deren Wert zu ändern.

Vielleicht lässt sich das an folgendem Beispiel ein wenig leichter darstellen:

Stell dir ein HTML Formular vor:

um in Javascript auf dieses Element referenzieren zu können (um dir den Wert "foo" zu holen"), kannst du folgendermaßen vorgehen:

Du hast damit ein neues Objekt namens "value" im DOM angelegt, das dem Wert deines Eingabefeldes entspricht.

Nun ist es möglich, dass deine Session hier irgendwo im DOM liegt. Als einfacher Wert, wie unsere "value" Variable. Mittels dem Firefox Plugin "Firebug" ist es dir übrigens möglich den DOM relativ schick anzusehen. Im Falle von gm-d (das ja auch auf Woltlab basiert) gibt es Beispielsweise ein "Securetoken" im DOM. Es ist gut möglich, dass dieser, deiner gehashten ID entspricht. Ich habe mal einen Screenshot präpariert (ist natürlich nicht mein Token, sondern eine einfache Zahlenfolge)

Wie bereits gesagt, selber nachgucken oder Woltlab direkt fragen